Visto (en el blog) y oido (en el podcast) de nuestros queridos amigos de:

que enlaza con:

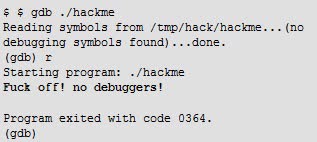

Vamos a hablar del virus "

Storm":

Fuente original:

El virus "Storm" apareció por primera vez a principios de año, oculto como datos adjuntos a los emails con la línea de asunto siguiente: "230 dead as storm batters Europe". Cuando abres el fichero adjunto te infecta, uniéndote en una siempre creciente red llamada "

botnet".

"Storm" no es sólo un

worm/gusano realmente es mucho más: un gusano, un troyano y un

bot que lleva todo en uno. Es el ejemplo de una nueva raza de worm/gusano que tiene mucho éxito en su supervivencia. Se ha estimado entre 1 millón y 50 millones de ordenadores infectados en el mundo.

Los worms/gusanos clásicos como el

Sasser,

Slammer,

Nimda fueron creados por hackers buscando fama, pero el propósito de Storm es mucho más siniestro, fines económicos, espía, ataques por encargo a sitios, etc ... Al diseñarlos (los worms clásicos) para su rápida propagación a la vez eran más fáciles de detectar, cosa que no ocurre con el Storm, que se toma su tiempo para propagarse y expandirse.

"Storm" representa el futuro del

malware, vamos a analizarlo:

1) "Storm" es paciente. Un gusano que ataca todo el tiempo es más fácil de detectar; un gusano que ataca y entonces se oculta es mucho más difícil de detectar.

2) "Storm" está diseñado como una hormiga de una colonia, cada una con una tarea o función específica. Sólo una pequeña fracción del equipo infectado propaga el gusano. Una fracción mucho más pequeña son C2: servidores de control-y-comando. El resto espera a recibir órdenes. Como sólo un pequeño número de los equipos infectados propagan el virus y actuan como servidores de control-y-comando, "Storm" es muy resistente contra ataques directos a su estructura. Incluso si estos equipos se apagan, la red permanece casi intacta, y los otros equipos infectados pueden hacer las otras tareas para suplir a los equipos caídos.

3) "Storm" no causa ningúin daño, o algún efecto al rendimiento notable al equipo infectado. Como un parásito, necesita dejar al equipo anfitrión intacto, en buena salud por su propia supervivencia. Esto lo hace más difícil de detectar, porque los usuarios y los administradores de red no notifican ningún efecto anormal en su funcionamiento diario.

4) Mejor que tener todos los equipos comunicados con un servidor central o servidores, "Storm" utiliza conexiones y una red P2P para su C2. Esto hace que la botnet de "Storm" sea mucho más difícil de deshabilitar. La forma más común de deshabilitar una botnet es apagar todo los puntos de control centralizados. "Storm" no tiene un punto de control centralizado, con lo cual no puedes apagarlo.

5) Aparte de ser servidores C2 distribuidos, también se ocultan cambiando constantemente sus DNS con una técnica llamada "

fast flux". Entonces incluso si un equipo infectado está aislado y sufriendo un "debug" (o análisis), y un C2 lo detecta, a partir de ese momento pasa a estar inactivo.

6) El

payload de "Storm" (o sea la parte del código que usa para infectar) cambia o muta cada 30 minutos más o menos, haciendo que las técnicas de detección típicas de los Antivirus no funcionen.

7) El mecanismo de entrega o infección cambia de forma regular. Comenzó siendo un spam de PDF, entonces los programadores usaron

e-cards o invitaciones de

Youtube (cualquier cosa que tuviera un enlace llamativo). "Storm" también empezó a postear en Blogs como comentarios

spam, intentando engañar con falsos links.

8) El email de "Storm" también cambia todo el tiempo, usando técnicas de ingeniería social. Siempre hay líneas de "Asunto" con nuevos y excitantes textos. Los programadores de "Storm" son muy buenos conocedores de la naturaleza humana.

9) Los últimos meses, "Storm" ha empezado a atacar sitios anti-spam y el sitio personal de

Joe Stewart, el cual publicó un análisis de "Storm". Basado en una táctica básica de guerra: mantén a tu enemigo avisado o haciendole saber que no se meta contigo.

No existe una forma concreta de luchar de forma efectiva contra "Storm". Es difícil de analizar, no puedes infectar una máquina/s y aislarlas para probarlas, tampoco puedes infectar

ISPs para ver que ocurre ...

La única forma real de parar a "Storm" es arrestar a sus programadores ... aunque suene terrible, es así ...

Y otro temor más, nadie sabe cual será la segunda fase de "Storm" ...

Página del libro donde muestra el CCC de Colonia

Página del libro donde muestra el CCC de Colonia