Uf esto es bastante criticable, pero lo voy a poner porque algo tiene de verdad. Quiero hacer un manifiesto indicando que nosotros queremos destacarnos por estar justo entre Linux y Windows, sacando partido de ambos en sus mejores facetas, no nos gusta criticar por criticar, hemos trabajado con ambas plataformas y nos gustan las dos.

Bueno estas son:

fuente original:

COSAS QUE PUEDES HACER EN LINUX PERO NO EN MAC O WINDOWS

NOTA: pongo un (*) donde no estoy de acuerdo o que existe alternativa Mac o Windows

1) Actualizarte a la útlima versión sin pagar nada

2) Obtener la última versión que funciona más rapido que la anterior con el mismo hardware

3) Facil de instalar y ejecutar en diferentes interfaces, si usar el "default setup" (*)

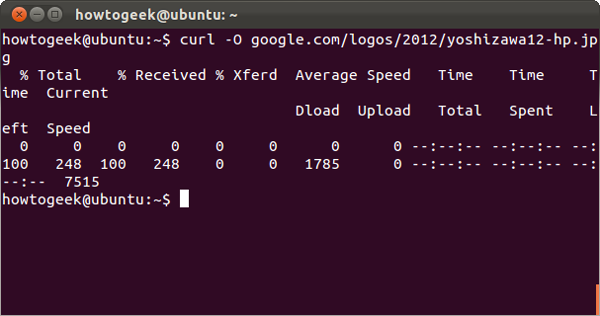

4) Instalar 20 programas con un solo comando

5) Tener todo el sistema actualizado y mis programas automáticamente

6) Instalar mi Linux en otros equipos sin llaves de activación ni restrición de licencia

7) Tener varias copias de mi Linux en diferentes ordenadores sin violar ninguna ley y gratuitos

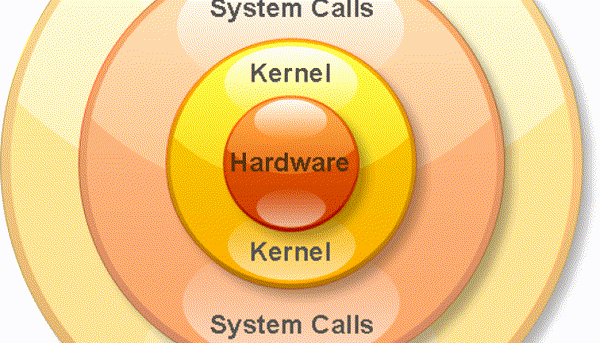

8) Tener todo el control de mi hardware (al poder ver el código fuente) y no tener puertas traseras de empresas o gobiernos

9) Ejecutar mi Linux sin usar antivirus, antispywares, etc ... durante meses sin tener que reiniciarlo ni una sola vez

10) Ejecutar mi ordenador sin tener que desfragmentarlo nunca

11) Probar un software, y decidir si lo quiero o no y eliminarlo si dejar rastros que puedan ocasionar lentitud en mi ordenador o problemas varios

12) Si requiero una instalación todo lo recupero en una hora porque tengo mi sistema operativo en una partición y mis datos en otro (*)

13) Arrancar en un entorno grafico tan chulo como el de Windows Vista en un equipo con tres años de antiguedad, en menos de 40 segundos incluyendo introducir los datos del logon

14) Personalizar todos los programas, pudiendo contactar con los desarrolladores para preguntarles, enviarles sugerencias, contribuir, etc

15) Tener MUCHOS programas en ejecución a la vez sin que el SO se ralentice

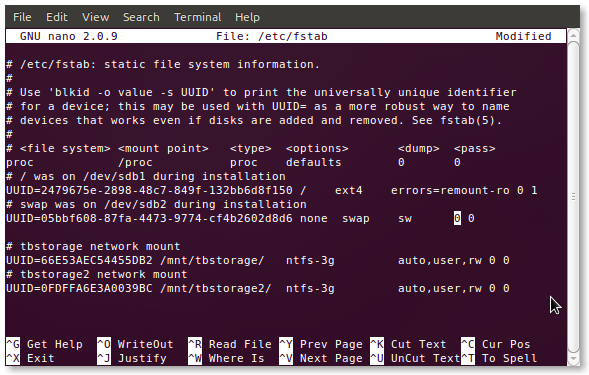

16) Usar el comando "dpkg --get-selections > pkg.list" para obtener un listado real de todo lo que tengo instalado y con este listado saber en que ubicación estan

17) Ejecutar multiples escritorios e incluso conectarse otro usuario a la vez al ordenador desde otro

18) Particionar y cambiar el tamaño de una partición sin tener que borrar mi información (*)

19) Tener Linux trabajando 5 años y no tener porqué cambiarlo, ya que funciona perfectamente para lo que necesito

20) Navegar por Internet mientras el SO se está instalando

21) Usar casi cualquier hardware y tener un driver incluido para él en el SO (*)

22) Tener el código fuente de todo, incluido el SO y los programas

![linux_games_[absolutorrent].jpg](https://cyberhades.ams3.cdn.digitaloceanspaces.com/imagenes/linux_games_absolutorrentjpg_6023855699_o_opt.jpg)

Al parecer

Al parecer