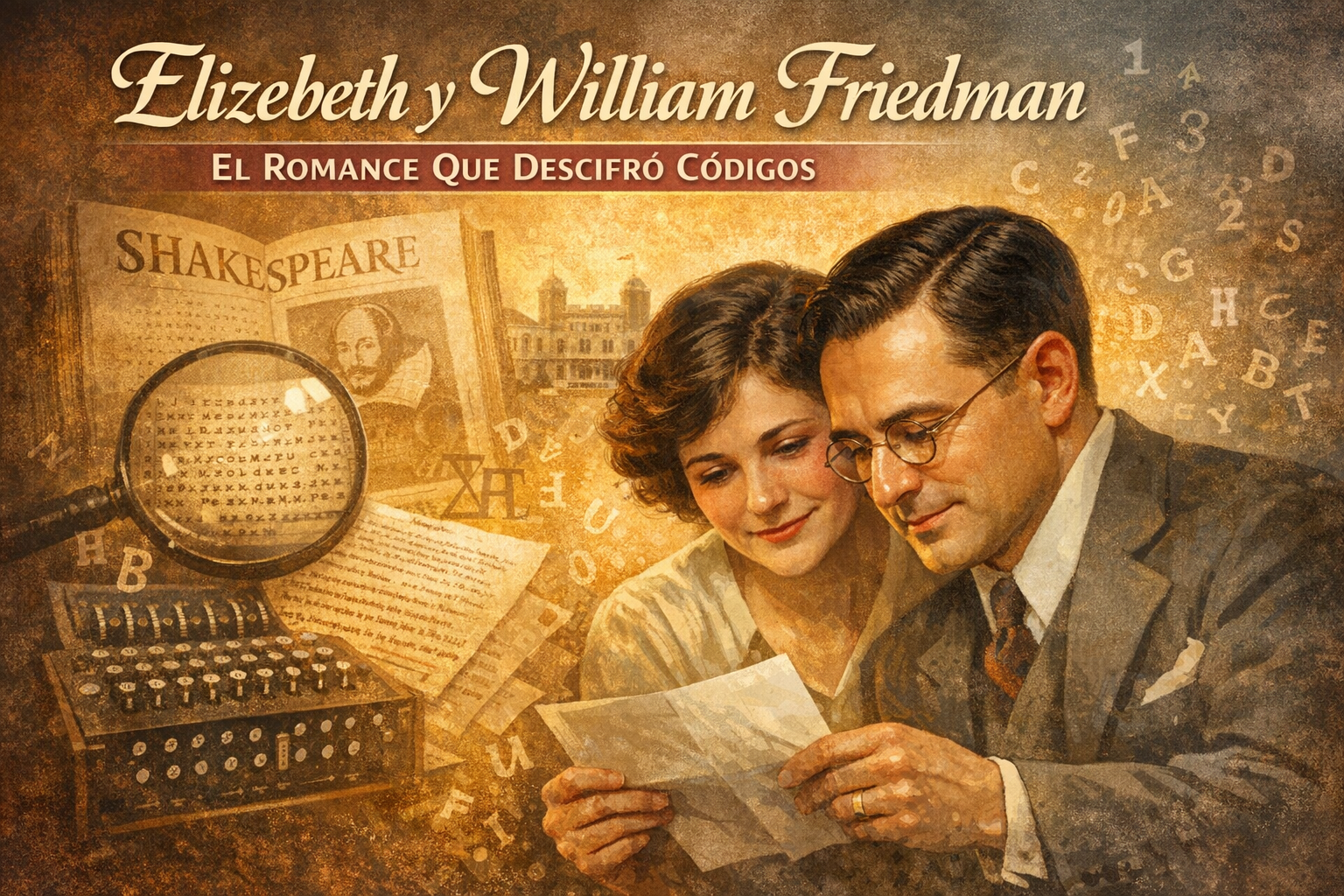

Rompiendo el código enemigo con amor

En el Día de San Valentín celebramos a las parejas cuyo amor cambió el mundo. Pocas encarnan mejor esa idea que Elizebeth Smith Friedman y William F. Friedman, conocidos como la primera pareja del criptoanálisis en Estados Unidos.

Su matrimonio no fue solo romántico: fue intelectual, revolucionario y fundacional para el criptoanálisis moderno.

En 1916, Elizebeth Smith, una estudiante de literatura clásica, visitó la Biblioteca Newberry en Chicago para ver un ejemplar del First Folio de Shakespeare. Allí conoció a George Fabyan, quien la invitó a trabajar en Riverbank Laboratories, donde se investigaban supuestos códigos ocultos en las obras de Shakespeare.