Técnicas de pivote para el Equipo Rojo

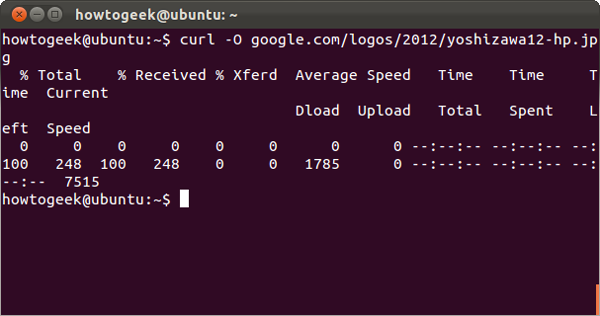

El equipo rojo es el encargado de atacar la infraestructura objetivo. Aparte de la parte de recogida de información y demás, el primer reto es el penetrar en la red de alguna forma, ya sea aprovechando alguna vulnerabilidad en una aplicación web o algún otro sistema, a través de técnicas de ingeniería social, etc. Una vez dentro el objetivo es comprometer la red llegando a los servidores que controlan la misma. Para ello, el atacante primero debe conocer y tener una buena visibilidad de la red en sí. La forma en que esto se lleva a cabo es “pivotando” o “moviéndose lateralmente”. Esto es, desde el sistema o sistemas que tenemos comprometidos, empezar a explorar la red e ir saltando y mapeando su infraestructura. Esta tarea puede ser más o menos fácil dependiendo de la arquitectura de dicha red: segmentación, cortafuegos, etc.