El timo del Nigeriano

Aprovechando que me ha llegado el famoso email del "Nigeriano", os paso este post de Chema Alonso que por lo menos te va a hacer reir. Para ser más exacto es Daniel González quien sigue el juego a este timo del "Nigeriano" y las respuestas y el mareo que le dá a los timadores es fantástico y se lo merecen.

Sentir los disparos de tu juego favorito

Visto en Barrapunto:

Visto en Barrapunto:

http://elblogdeljugon.com/sentir-los-disparos-es-posible/

No parece nada del otro mundo pero es un avance … resumiendo, puedes sentir hasta 8 disparos en diferentes puntos aleatorios de tu chaleco, de momento sirve con Doom3, Call Of Duty 2, etc …

Ya queda poco, 3:19 intro ...

He visto en Alt1040 los primeros minutos de 3:19 ... IMPRESIONANTE (felicidades a Producciones Volya, gusto impecable en la música y el espectacular video):http://alt1040.com/2008/03/el-video-de-las-2-creditos-de-entrada-de-319/

He visto en Alt1040 los primeros minutos de 3:19 ... IMPRESIONANTE (felicidades a Producciones Volya, gusto impecable en la música y el espectacular video):http://alt1040.com/2008/03/el-video-de-las-2-creditos-de-entrada-de-319/

Enlace al video:

http://www.vimeo.com/781069/¡Ánimo Danny! ;) un abrazo y suerte.

Buscador "visual" (Molotok, nos han quitado la idea)

Hace unos meses estábamos hablando NOP, Molotok y yo tomando unas cañas en nuestro Bar (Bordería) , sobre la nueva generación de buscadores y de Internet.

Hace unos meses estábamos hablando NOP, Molotok y yo tomando unas cañas en nuestro Bar (Bordería) , sobre la nueva generación de buscadores y de Internet.Visto en:

http://www.pixelydixel.com/2008/03/searchme-un-buscador-visual.html

Estamos totalmente convencidos que la nueva Web 2.0 o superior irá por este camino, el 3D y nuevos dispositivos de control del ordenador (ratones 3d, etc …) tiempo al tiempo … ;)

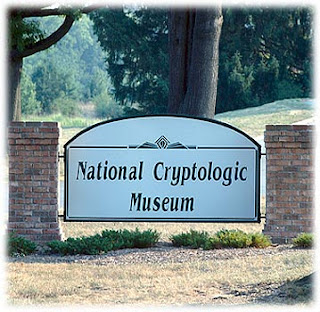

El Museo de Criptografía Nacional (de EEUU)

Rufus Wainwright "Oh What a World "

Tienes que verlo hasta el final, es impresionante, fabuloso …

Hackeando corazones

www.sigurros.com

Interface similiar a la de "Minority Report" en el CEBIT

Visto en:

http://www.engadget.com/2008/03/11/minority-report-like-interface-gets-demoed-at-cebit/

Espectacular …