Er docu der finde: Códigos imposibles (Code Breakers)

Historia de los lenguajes de programación (Infografía)

Curso de Hacking Ético usando Armitage y Metasploit

En esta entrada de The Ethical Hacker podemos ver un curso de Hacking Ético usando Armitage y Metasploit. El curso consta de 6 vídeos y dura aproximadamente 2 horas.

Estos vídeos tutoriales han sido creados por Raphael Mudge, creador de Armitage. Si quieres practicar lo que se enseña en los vídeos, aquí tienes el material que necesitas.

Los vídeos son:

Introducción

Metasploit

Access

Post-Exploitation

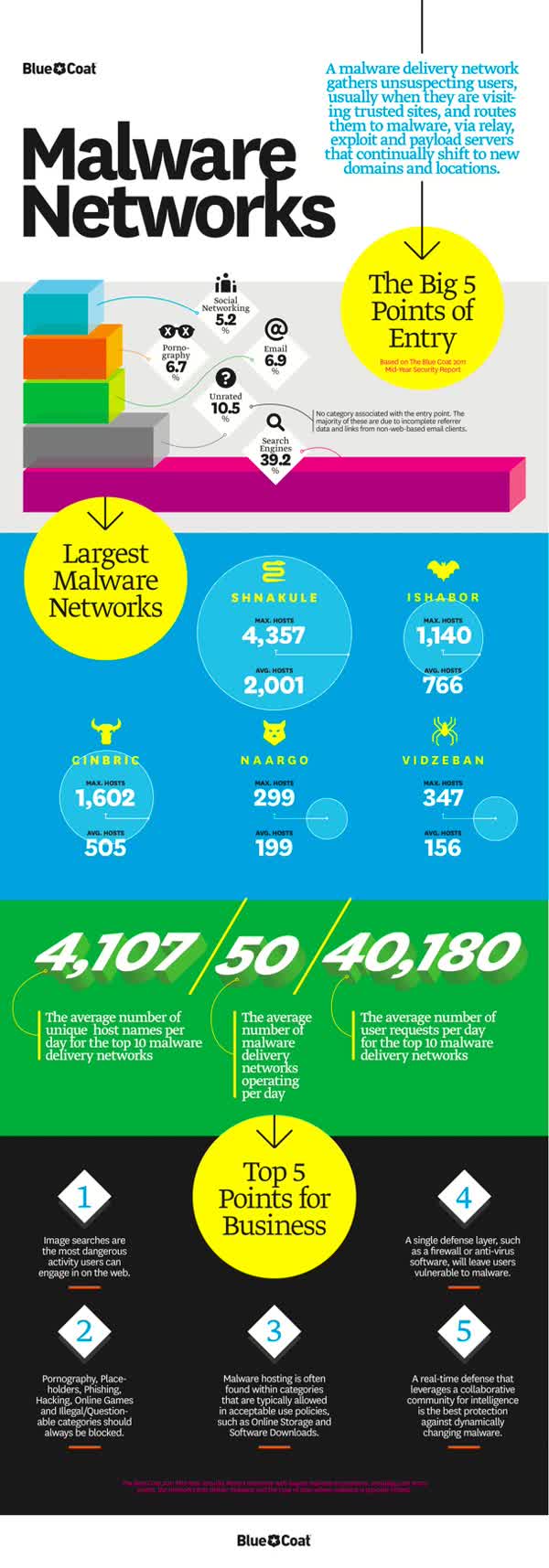

¿Por dónde nos llega el malware? (Infografía)

Libros para los que viajéis este fin de semana... y para los que no

- El Libro para Principiantes en Node.js

- Linux Kernel in a Nutshell

- Tuning Android Applications

- Smooth CoffeeScript

- Simply Scheme: Introducing Computer Science

- Systems Engineering For Dummies (Necesita registro)

- Jenkins: The Definitive Guide

- Bam! Your Guide To Digital Comic Books

- Secure Your Files With TrueCrypt

- How to Think Like a Computer Scientist

- A Window Into Mobile Device Security (PDF)

Chewbacca y Han Solo, antes y después

Bonita foto donde aparecen los dos actores de Chewbacca (Peter Mayhew) y Han Solo (Harrison Ford).

Espectacular conversión de una N64 a portátil (en fotos)

No encuentro el enlace original donde se explique mejor, pero más o menos por la imágenes y el esquema que puedes ver al principio (está en castellano) se podría hacer. Resumiendo, se conecta una batería (exactamente 3 de 4v y 6,8A) y una pantalla LED a la N64.

Lo más interesante de todo, es que aparte de los componentes que he mencionado antes, aprovecha toda la carcasa original de la N64 para montar la nueva portable. De hecho, pilla un par de trozos de los mandos y la parte delantera para incrustar en ella la pantalla LED.

6 Pruebas fáciles para evaular la seguridad de tu web

Seis sencillas pruebas (que puedes realizar desde Google y tu navegador de Internet favorito) para evaluar si tu web está infectada por la viagra ó contiene metadatos con información así como alguna vulnerabilidad SQL:

- El test de la Viagra (o el software barato)

- Ficheros con usuarios en los metadatos

- La prueba de robots.txt

- Listado de directorios abiertos

- SQL Injection de libro en aplicaciones ASP o CFM con la comilla

- Blind SQL Injection de Libro en ficheros PHP

Post original con toda la información aquí.

PaulDotCom Episodio 5, con Raúl Siles

Ya está disponible un nuevo episodio de PaulDotCom. En éste entrevistan a Raúl Siles. Desde aquí te puedes descargar el podcast.

Ya tienes algo que escuchar esta noche :)