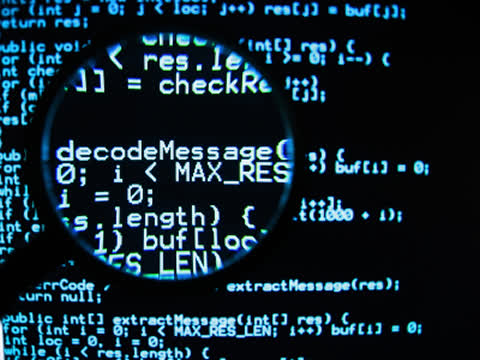

Carrier IQ, la aplicación secreta que te vigila

httpv://youtu.be/T17XQI_AYNo

Menudo lío se está montando en el mundo de Android de los Smartphones. Un desarrollador de aplicaciones ha publicado una prueba concluyente donde demuestra que millones de smartphones con Android (iPhone, Nokia y Blackberry también) son monitorizados secretamente controlando las pulsaciones de teclas, localizaciones geográficas y mensajes recibidos.

Trevor Eckhart ha sido el creador de este video donde se prueba que una empresa de Silicon Valley llamada Carrier IQ almacena en tiempo real las teclas pulsadas. Usando un sniffer mientras el dispositivo estaba en "modo avión" ha demostrado como cada número pulsado y cada mensaje recibido es monitorizado por el software.